微软警告“Dirty Frag”Linux 内核漏洞已遭黑客利用

独家抢先看

IT之家 5 月 13 日消息,安全研究人员 Hyunwoo Kim 此前发现一项名为“Dirty Frag”的 Linux 内核漏洞。该漏洞属于本地权限提升(LPE)漏洞,允许黑客借助低权限账号直接获取 root 权限。该漏洞于 4 月 30 日向 Linux 内核团队报告,但一名“无关第三方”打破了披露禁令,导致漏洞在补丁尚未准备就绪时被公开。

对此,微软安全博客发文,提示研究人员近期已观察到有多名黑客利用了 Dirty Frag 漏洞进行 su 提权攻击。

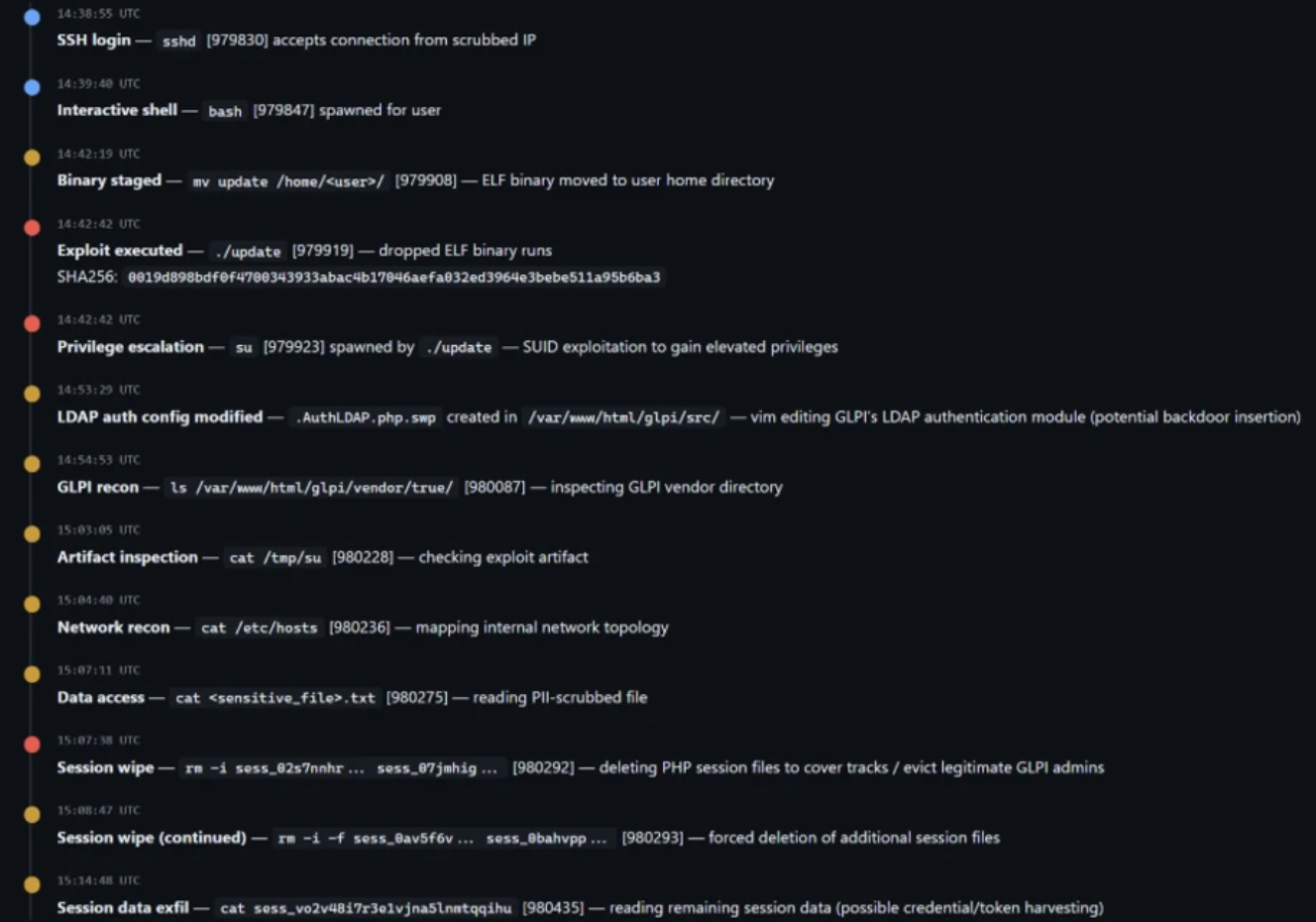

参考微软监测,相应黑客建立外部 SSH 连接生成交互式 Shell,随后执行 ELF 二进制文件,再通过 su 命令完成提权。

在成功获取高权限后,黑客会篡改与 GLPI LDAP 身份认证相关的特定文件,并进一步对 GLPI 与系统配置展开侦察,之后便会尝试窃取受害者敏感数据,并擦去会话内容中的敏感信息。

微软警告,“Dirty Frag”利用方式与今年 4 月底曝光的 Copy Fail(CVE-2026-31431)存在相似之处,均通过操控 Linux 页缓存(Page Cache)机制实现提权,但 Dirty Frag 提供了更多攻击路径,因此在漏洞利用成功率与稳定性方面可能比 Copy Fail 更高,这也意味着安全风险进一步升级。

“特别声明:以上作品内容(包括在内的视频、图片或音频)为凤凰网旗下自媒体平台“大风号”用户上传并发布,本平台仅提供信息存储空间服务。

Notice: The content above (including the videos, pictures and audios if any) is uploaded and posted by the user of Dafeng Hao, which is a social media platform and merely provides information storage space services.”